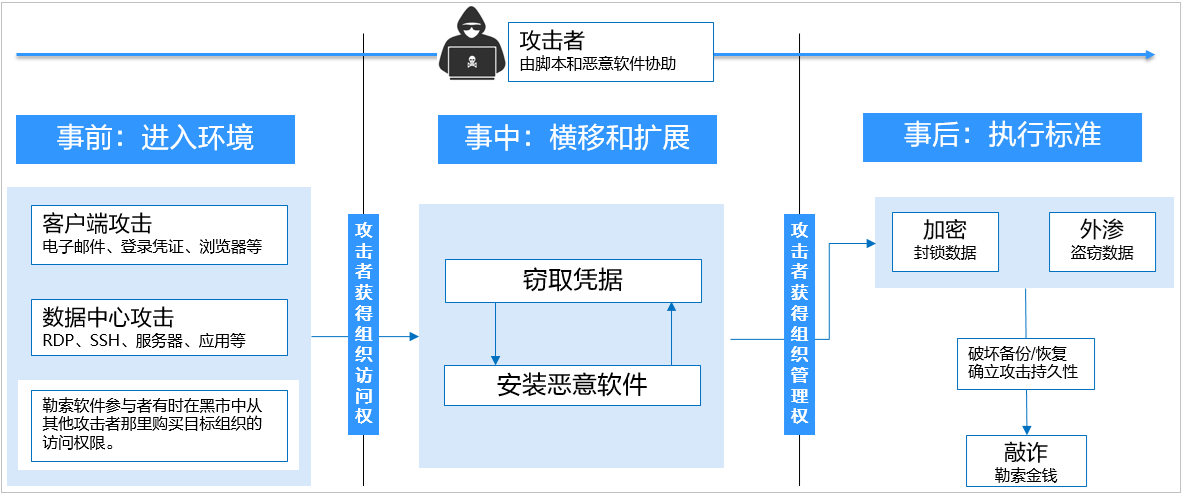

在攻击云基础设施时,攻击者通常会攻击多个资源以试图获取对客户数据或公司机密的访问权限。在勒索攻击链中,攻击者通过事前侦查探测、事中攻击入侵及横向扩散、事后勒索三个步骤实现对企业的资源勒索:

-

事前侦查探测阶段: 收集基础信息、寻找攻击入口,进入环境并建立内部立足点。

-

事中攻击入侵及横向扩散阶段: 部署攻击资源、侦查网络资产并提升访问权限,窃取凭据、植入勒索软件,破坏检测防御机制并扩展感染范围。

-

事后勒索阶段: 窃取机密数据、加密关键数据后加载勒索信息,基于文件重要等级索要赎金。

图被勒索过程