企业主机安全旗舰版提供灵活的策略管理能力,用户可以根据需要自定义安全检测规则,并可以为不同的主机组或主机应用不同的策略,以满足不同应用场景的主机安全需求。

约束限制

需开启高级版、企业版、旗舰版、网页防篡改版、容器版中任一版本。

操作须知

- 开启企业版主机防护时,默认绑定“租户侧企业版策略组”(包含“弱口令检测”和“网站后门检测”策略),应用于全部的云服务器,不需要单独部署策略。

- 购买“旗舰版”或者“网页防篡改赠送旗舰版”后,开启旗舰版/网页防篡改版防护时,默认绑定了“租户侧旗舰版策略组”。

- 用户也可以通过复制“租户侧旗舰版策略组”的方式,创建自定义策略组,将“租户侧旗舰版策略组”替换为用户的自定义策略组,更加灵活的应用于不同的云服务器或者云服务器组。

策略列表

| 策略名称 | 策略说明 | 支持的操作系统 | 企业版 | 旗舰版 | 网页防篡改版 | 容器安全 |

|---|---|---|---|---|---|---|

| 资产发现 | 检测系统中的软件信息,包含软件名称、软件路径、主要应用等,帮助用户识别异常资产。 | Linux | × | √ | √ | √ |

| 弱口令检测 | 检测系统帐户口令是否属于常用的弱口令,针对弱口令提示用户修改。 | Linux | √ (只支持自定义弱口令) | √ | √ | √ |

| 配置检测 | 对常见的Tomcat配置、Nginx配置、SSH登录配置进行检查,帮助用户识别不安全的配置项。 | Linux | × | √ | √ | √ |

| containerescape | 对容器到宿主机的逃逸进行检测,避免出现漏洞风险。 | Linux | × | × | × | √ |

| Webshell检测 | 检测云服务器上Web目录中的文件,判断是否为Webshell木马文件。 | Linux | √ (只支持配置检测路径) | √ | √ | √ |

| 容器文件监控 | 检测违反安全策略的文件异常访问,安全运维人员可用于判断是否有黑客入侵并篡改敏感文件。 | Linux | × | × | × | √ |

| 容器进程白名单 | 检测违反安全策略的进程启动。 | Linux | × | × | × | √ |

| 文件保护 | 检测操作系统、应用程序软件和其他组件的文件,确定文件是否发生了可能遭受攻击的更改。 | Linux | × | √ | √ | √ |

| 登录安全检测 | 检测SSH、FTP、MySQL等帐户遭受的口令破解攻击。 如果30秒内,帐户暴力破解次数(连续输入错误密码)达到5次及以上,HSS就会拦截该源IP,禁止其再次登录,防止主机因帐户破解被入侵。 SSH类型攻击默认拦截12小时,其他类型攻击默认拦截24小时。根据帐户暴力破解告警详情,如“攻击源IP”、“攻击类型”和“拦截次数”,您能够快速识别出该源IP是否为可信IP,如果为可信IP,您可以通过手动解除拦截的方式,解除拦截的可信IP。 | Linux | × | √ | √ | √ |

| 恶意文件检测 | 反弹shell:实时监控用户的进程行为,及时发现进程的非法Shell连接操作产生的反弹Shell行为。 异常shell:检测系统中异常Shell的获取行为,包括对Shell文件的修改、删除、移动、复制、硬链接、访问权限变化。 |

Linux | × | √ | √ | √ |

| 进程异常行为 | 通过对运行进程的管控,全局检测各个主机的运行信息,保障云主机的安全性。您可以建立自己的进程白名单,对于进程的非法行为、黑客入侵过程进行告警。 | Linux | × | √ | √ | √ |

| root提权 | 检测当前系统文件路径的root提权行为。 | Linux | × | √ | √ | √ |

| 实时进程 | 检测进程中高危命令的执行行为,发生高危命令执行时,触发告警。 | Linux,Windows | × | √ | √ | √ |

查看策略组列表

1、登录管理控制台。

2、在页面左上角选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、在左侧导航栏,选择“安全运营 > 策略管理”,进入“策略管理”界面,查看显示的策略组,字段说明如表所示。

说明

tenant_linux_container_default_policy_group:容器版linux系统预置策略,仅可被查看,不可复制和删除。

tenant_linux_enterprise_default_policy_group:企业版linux系统预置策略,仅可被查看,不可被复制和删除。

tenant_windows_enterprise_default_policy_group:企业版windows系统预置策略,仅可被查看,不可被复制和删除。

tenant_linux_premium_default_policy_group:旗舰版linux系统预置策略,可通过复制该策略组来创建新的策略组。

tenant_windows_premium_default_policy_group:旗舰版windows系统预置策略,可通过复制该策略组来创建新的策略组。

可在列表右上角单击 ,手动刷新当前列表。

可单击关联服务器数的数量,查看策略组关联的服务器。

策略组列表字段说明

| 字段 | 说明 |

|---|---|

| 策略组名称 | 策略组的名称。 |

| ID | 策略组的ID号,对策略组的唯一标识。 |

| 描述 | 对策略组的描述。 |

| 支持的版本 | 策略组支持的主机安全的版本。 |

5、单击策略组名称,进入查看策略组详情界面,可以查看该策略组的策略列表,包括策略名称、状态、功能类别和支持的操作系统。

- “租户侧企业版策略组”和“租户侧旗舰版策略组”中的所有策略默均为“已启用”状态。

- 若您不需要执行其中一项策略的检测,您可以在策略所在行的“操作”列单击“关闭”,关闭该策略项的检测。请根据您的需要“开启”或者“关闭”策略的检测。

Linux策略组详情

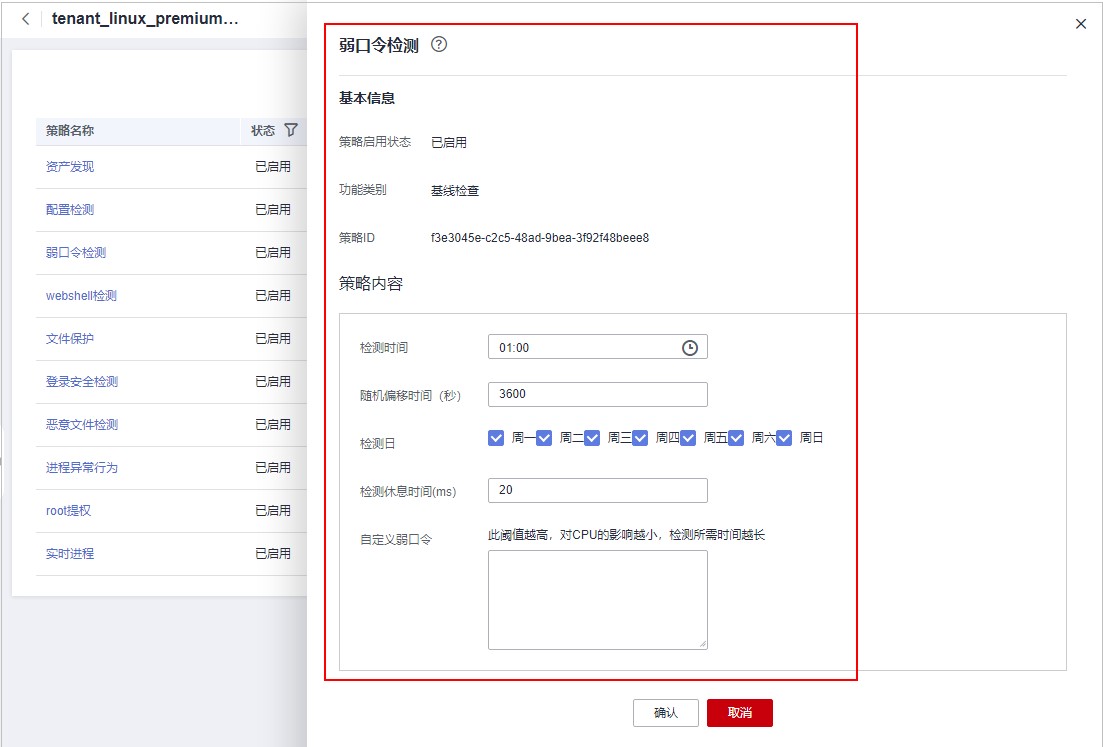

6、单击策略名称,可以查看策略的详情。

若需要修改或配置策略,请参见编辑策略内容。

示例弱口令策略详情