查看基线检查概览

HSS提供基线检查功能,包括检测复杂策略、弱口令及配置详情,包括对主机配置基线通过率、主机配置风险TOP5、主机弱口令检测、主机弱口令风险TOP5的统计。主动检测主机中的口令复杂度策略,关键软件中含有风险的配置信息,并针对所发现的风险为您提供查看基线检查详情,帮助您正确地处理服务器内的各种风险配置信息。

约束限制

未开启防护不支持基线相关操作。

前提条件

配置检查只有开启了防护且防护配额在企业版及以上的主机数据才会显示在列表中。

检测周期

- 主机安全服务默认每日凌晨04:00左右将自动进行一次全面的检查。

- 若您需自定义检测周期及时间,您可购买旗舰版、网页防篡改版、容器版满足需求,自定义检测周期操作详情请参见配置检测。

- 在“风险预防 > 基线检查”页面右上角,选择目标基线策略,单击“手动检测”,可对基线策略关联的服务器进行一键手动检测。

检查详情

基线检查详情

| 检查项名称 | 检查详情说明 |

|---|---|

| 口令复杂度策略检测 | 检测系统中的口令复杂度策略,给出修改建议,帮助用户提升口令安全性。 |

| 经典弱口令检测 | 检测系统帐户口令是否属于常用的弱口令,针对弱口令提示用户修改。 |

| 配置检查 | 对常见的Tomcat配置、Nginx配置、SSH登录配置进行检查,帮助用户识别不安全的配置项。 |

操作步骤

1、登录管理控制台。

2、在页面左上角单击,选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在左侧导航树中,选择“风险预防 > 基线检查”,进入基线检查页面。

4、在“基线检查”页面,查看检测数据的统计,选择不同页签,查看HSS检测到的您服务器上存在的配置风险,参数说明如表所示。

基线检查概览

| 参数名称 | 参数说明 |

|---|---|

| 基线检查策略 | 选择要查看的基线策略检测的结果,所有可选择的基线检查策略均为已添加的基线检查策略,可进行自定义创建、编辑、删除。 |

| 检测主机数 | 已检测的主机总数。 |

| 检测基线数 | 检测主机时执行的基线数。 |

| 主机配置检查项 | 已检查主机配置项的总数。 |

| 主机配置基线通过率 | 按照基线检测主机配置通过的配置项占总检测项的占比,同时按照不同风险等级分别统计未通过的配置项总数。 |

| 主机配置风险TOP5 | 按照主机的维度统计存在配置风险的主机。 优先按照高危且风险总数最多的前5台主机进行排序,若不存在高危,则依次为中危、低危。 |

| 主机弱口令检测统计 | 统计检测弱口令的主机总数,以及有弱口令、未开启检测、无弱口令检测的主机数。 |

| 主机弱口令风险TOP5 | 按照主机的维度统计存在弱口令风险最多的前5台主机。 |

| 配置检查 | 对所有存在配置风险的主机进行等级告警及风险信息统计。 |

| 口令复杂度策略检测 | 对所有主机存在弱口令复杂度不满足基线标准的进行统计。 |

| 经典弱口令检测 | 按照主机的维度对存在弱口令的主机及涉及的帐号进行统计。 |

手动执行基线检查

- 手动检测只针对目标基线策略所关联的服务器。若使用默认策略,请先关联服务器后再执行手动检测。

- 执行手动检测前,请先确认在“基线检查策略”选框是否可以选择到目标策略,若需新建策略,详情请参见新建基线检查策略。

1、在“风险预防 > 基线检查”概览页选择目标“基线检查策略”。

选择目标基线策略

2、单击页面右上角“手动检测”,执行检测。

3、查看“基线检查策略”下方“最近检测时间”为当前检测时间时,表示检测完成。

- 执行手动检测后,按钮状态变为检测中,若检测时间超过30分钟,按钮会自动释放为可单击状态,此时仍需等待“最近检测时间”显示为当前检测时间才表示检测完成。

- 检测结束后可参照查看基线检查详情查看对应检查项结果及修改建议。

2、单击页面右上角“手动检测”,执行检测。

3、查看“基线检查策略”下方“最近检测时间”为当前检测时间时,表示检测完成。

-

执行手动检测后,按钮状态变为检测中,若检测时间超过30分钟,按钮会自动释放为可单击状态,此时仍需等待“最近检测时间”显示为当前检测时间才表示检测完成。

-

检测结束后可查看基线检查详情查看对应检查项结果及修改建议。

查看检测状态

导出基线检查报告

根据需要可通过筛选导出基线检测报告。

1、登录管理控制台。

2、在页面左上角选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

说明切换至新版后,在总览页左上角单击“返回旧版”,可切换至主机安全(旧版)。

4、在左侧导航树中,选择“风险预防 > 基线检查”,进入基线检查页面。

5、在“基线检查”页面,查看检测数据的统计,选择不同页签,可查看HSS检测到的风险告警。

注意当前仅支持“配置检查”和“经典弱口令检测”的报告导出。

6、选择“配置检查”或“经典弱口令检测”页签,在列表右上角单击 ,对筛选的风险告警进行下载。

说明

在“配置检查”页签可单击“风险等级”和“标准类型”对告警信息进行筛选。

在“经典弱口令检测”页签可通过筛选服务器名称、IP地址、帐号名称进行筛选下载。

“配置检查”和“经典弱口令检测”的风险检测报告单次下载最大数量为5000条。

查看基线检查详情

HSS提供基线检查功能,主动检测主机中的口令复杂度策略,关键软件中含有风险的配置信息,并针对所发现的风险为您提供修复建议,帮助您正确地处理服务器内的各种风险配置信息。

约束限制

未开启防护不支持基线相关操作。

前提条件

配置检查只有开启了防护且防护配额在企业版及以上的主机数据才会显示在列表中。

检查项列表

| 检查项 | 说明 |

|---|---|

| 配置检查 | 目前支持的检测标准及类型如下: 1、Linux系统: 云安全实践:Apache2、Docker、MongoDB、Redis、MySQL5、Nginx、Tomcat、SSH、vsftp、CentOS7、EulerOS、EulerOS_ext。 等保合规:Apache2、MongoDB、MySQL5、Nginx、Tomcat、CentOS6、CentOS7、CentOS8、Debian9、Debian10、Debian11、Redhat6、Redhat7、Redhat8、Ubuntu12、Ubuntu14、Ubuntu16、Ubuntu18。 2、Windows系统: 云安全实践:MongoDB、Apache2、MySQL、Nginx、Redis、Tomcat、Windows_2008、Windows_2012、Windows_2016、Windows_2019。 |

| 口令复杂度策略检测 | 检测系统帐号的口令复杂度策略。 |

| 经典弱口令检测 | 通过与弱口令库对比,检测帐号口令是否属于常用的弱口令。 支持MySQL、FTP及系统帐号的弱口令检测。 |

查看配置检查

查看配置检查的风险统计及对应的处理建议。

1、登录管理控制台。

2、在页面左上角选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、在左侧导航树中,选择“风险预防 > 基线检查”,进入基线检查页面。

5、选择“配置检查”页签,查看所有服务器的配置检查风险项,参数说明如表所示。

配置检查参数说明

| 参数名称 | 参数说明 |

|---|---|

| 风险等级 | 按照基线标准匹配检测结果划分的等级。 高危 、低危、 中危 、 无风险 |

| 基线名称 | 检测执行的基线的名称。 |

| 标准类型 | 检测执行的基线所属策略的标准类型。 云安全实践 等保合规 |

| 检查项 | 累计检查的配置项总数。 |

| 风险项 | 检查项中存在风险的配置项总数。 |

| 影响服务器数 | 目标风险基线所影响的服务器总数。 |

| 最新检测时间 | 最近一次检测的时间。 |

| 描述 | 目标风险基线的描述说明。 |

6、单击列表中目标基线名称,查看基线描述、受影响服务器以及所有检查项详情。

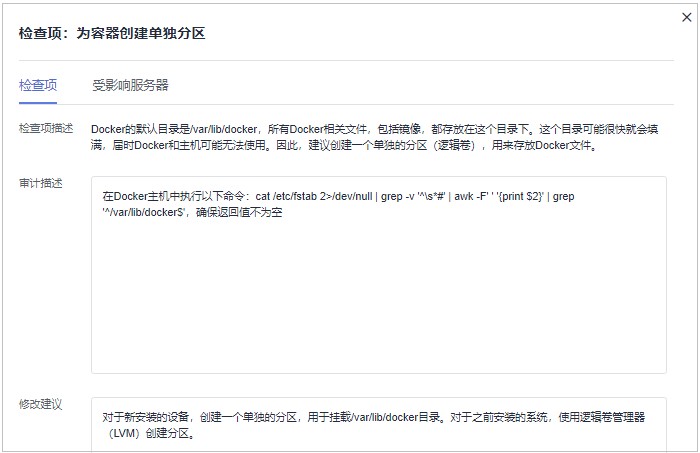

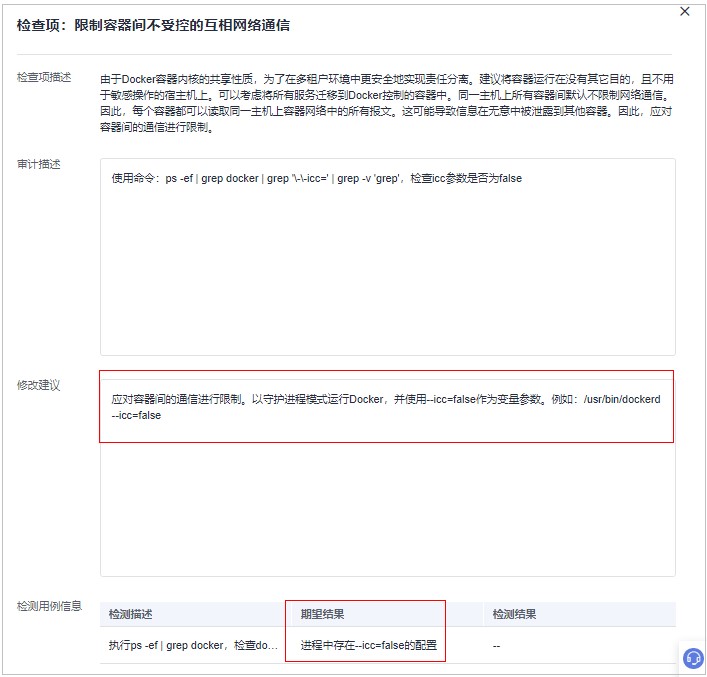

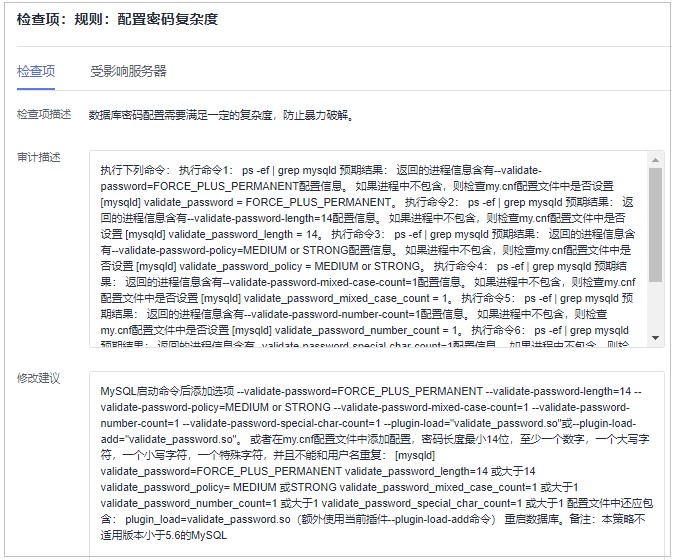

7、单击目标检查项“操作”列的“检测详情”,查看检查项描述、审计描述和修改建议。

您需要确认检查的风险项是否是致命或需要修改的风险。

如果是,可根据修改建议对目标检查项进行修改。如果不是,可在配置检查项列表页面单击目标检查项“操作”列的“忽略”操作进行忽略。

查看检查项详情

查看口令复杂度策略检测

查看口令复杂度策略检测的风险统计及对应的处理建议。

1、登录管理控制台。

2、在页面左上角选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、在左侧导航树中,选择“风险预防 > 基线检查”,进入基线检查页面。

5、选择“口令复杂度策略检测”页签,查看口令复杂度策略检测的风险统计项及修改建议,参数说明如表5-9所示。

口令复杂度策略检测参数说明

| 参数名称 | 参数说明 |

|---|---|

| 服务器名称/IP地址 | 被检测的服务器名称及IP地址。 |

| 口令长度 | 目标服务器的口令长度是否符合标准。 符合 不符合 |

| 大写字母 | 目标服务器的口令大写字母是否符合标准。 符合 不符合 |

| 小写字母 | 目标服务器的口令小写字母是否符合标准。 符合 不符合 |

| 数字 | 目标服务器的口令数字是否符合标准。 符合 不符合 |

| 特殊字符 | 目标服务器的口令特殊字符是否符合标准。 符合 不符合 |

| 建议 | 对目标服务器发现的口令风险的修改建议。 |

查看经典弱口令检测

查看经典弱口令检测的风险统计及对应的处理建议。

1、登录管理控制台。

2、在页面左上角选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、在左侧导航树,选择“风险预防 > 基线检查”,进入基线检查页面。

5、选择“经典弱口令检测”页签,查看服务器中存在风险的弱口令帐号的统计,参数说明如表所示。

经典弱口令检测参数说明

| 参数名称 | 参数说明 |

|---|---|

| 服务器名称/IP地址 | 被检测的服务器名称及IP地址。 |

| 帐号名称 | 目标服务器中被检测出是弱口令的帐号。 |

| 帐号类型 | 帐号的类型。 |

| 弱口令使用时长(单位:天) | 目标弱口令使用的时间周期。 |

注意为保障您的主机安全,请您及时修改登录主机系统时使用弱口令的帐号,如SSH帐号。

为保障您主机内部数据信息的安全,请您及时修改使用弱口令的软件帐号,如MySQL帐号和FTP帐号等。

验证 :完成弱口令修复后,建议您立即执行手动检测,查看弱口令修复结果。如果您未进行手动验证,HSS会在次日凌晨执行自动验证。

口令设置建议:设置长度超过8个字符且均包含大写字母、小写字母、数字和特殊字符。

导出基线检查报告

在基线检查页面,可对配置检查和经典弱口令检查详情进行导出,列表右上角单击 ,可将所有云服务器的配置检测风险列表下载到本地。

- 不支持对单个云服务器执行导出。

- 单次最大导出告警数为5000条。

基线检查风险项修复及验证

当基线检查功能检测到并提示您服务器上存在的风险项时,请参考如下风险项修复建议为您的服务器进行安全加固。

约束限制

未开启防护不支持基线相关操作。

弱口令修复

-

为保障您的主机安全,请您及时修改登录主机系统时使用弱口令的帐号,如SSH帐号。

-

为保障您主机内部数据信息的安全,请您及时修改使用弱口令的软件帐号,如MySQL帐号和FTP帐号等。

验证:完成弱口令修复后,建议您立即执行手动检测,查看弱口令修复结果。如果您未进行手动验证,HSS会在次日凌晨执行自动验证。

单服务器风险修复及验证

系统中的关键应用如果采用不安全配置,有可能被黑客利用作为入侵主机系统的手段。例如:SSH采用了不安全的加密算法;Tomcat服务采用root权限启动。

HSS可以检测系统中关键软件的配置风险并给出详细的加固方法。

1、在HSS控制台选择“资产管理 > 主机管理 > 云服务器”,进入服务器页面。

2、搜索目标服务器,单击目标服务器名称进入服务器详情页面。

定位目标服务器

3、选择“基线检查 > 配置检查”页签,单击风险项前的展开按钮,查看所有检查项。

4、处理风险项。

- 忽略风险

- 在目标检查项“操作”列单击“忽略”,忽略单条风险检查项。

- 勾选多个目标检查项前的选框,单击上方出现的“忽略”按钮,进行批量忽略处理。

- 修复风险

- 单击目标风险项“操作”列的“检查详情”,查看检查项详情。

- 查看“审计描述”、“修改建议”等信息,根据“修改建议”修复主机中的异常信息。

说明目前部分EulerOS基线和CentOS 8已支持一键修复,单击目标EulerOS或CentOS的“检查项”“操作”列的“修复”,可直接修复检查项,部分检查项修复时需填写参数值,保持默认值即可。 建议您及时优先修复“威胁等级”为“高危”的关键配置,根据业务实际情况修复威胁等级为“中危”或“低危”的关键配置。

单服务器查看修复建议

全量服务器风险修复及验证

系统中的关键应用如果采用不安全配置,有可能被黑客利用作为入侵主机系统的手段。例如:SSH采用了不安全的加密算法;Tomcat服务采用root权限启动。

HSS可以检测系统中关键软件的配置风险并给出详细的加固方法。

1、登录管理控制台。

2、在页面左上角选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、在左侧导航树中,选择“风险预防 > 基线检查”,进入基线检查页面。

5、选择“配置检查”页签,查看所有服务器的配置检查风险项,参数说明如表5-11所示。

配置检查参数说明

| 参数名称 | 参数说明 |

|---|---|

| 风险等级 | 按照基线标准匹配检测结果划分的等级。 高危 、低危、 中危 、无风险 |

| 基线名称 | 检测执行的基线的名称。 |

| 标准类型 | 检测执行的基线所属策略的标准类型。云安全实践、等保合规 |

| 检查项 | 累计检查的配置项总数。 |

| 风险项 | 检查项中存在风险的配置项总数。 |

| 影响服务器数 | 目标风险基线所影响的服务器总数。 |

| 最新检测时间 | 最近一次检测的时间。 |

| 描述 | 目标风险基线的描述说明。 |

6、单击列表中目标基线名称,查看基线描述、受影响服务器以及所有检查项详情。

7、处理风险项。

-

忽略风险

在目标检查项“操作”列单击“忽略”,忽略单条风险检查项。

勾选多个目标检查项前的选框,单击上方出现的“忽略”按钮,进行批量忽略处理。

-

修复风险

- 单击目标风险项“操作”列的“检查详情”,查看检查项详情。

- 查看“审计描述”、“修改建议”等信息,根据“修改建议”或“检测用例信息”的“期望结果”修复主机中的异常信息。

说明目前部分EulerOS基线和CentOS 8已支持一键修复,单击目标EulerOS或CentOS的“检查项”“操作”列的“修复”,可直接修复检查项,部分检查项修复时需填写参数值,保持默认值即可。

建议您及时优先修复“威胁等级”为“高危”的关键配置,根据业务实际情况修复威胁等级为“中危”或“低危”的关键配置。

查看修复建议

基线检查策略管理

您可通过新建、编辑、删除来管理手动检测时的基线检查策略,同时可对基线策略的检查项进行自定义编辑,根据需要创建不同的基线检查策略。

约束限制

- 在“风险预防 > 基线检查 > 策略管理”中的策略仅限于基线检查的“手动检测”时使用。若需对基线检查的基础策略进行编辑,操作详情请参见编辑策略内容章节中的“配置检测”和“弱口令检测”。

- 未开启防护不支持基线相关操作。

新建基线检查策略

1、登录管理控制台。

2、在页面左上角选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、在左侧导航树中,选择“风险预防 > 基线检查”,进入基线检查页面。

5、单击页面右上角“策略管理”,进入策略列表页面。

策略列表

6、单击“新建策略”,填写配置策略信息,参数说明如表2所示。

说明“操作系统”选择“Linux系统”时,所有“检测基线”项下的子基线支持自定义勾选检测规则检查项,Windows暂不支持。

新建基线策略信息

| 参数名称 | 参数说明 | 取值样例 |

|---|---|---|

| 策略名称 | 自定义策略名称。 | linux_web1_security_policy |

| 操作系统 | 选择基线检测的目标系统。:Linux 、 Windows | Linux |

| 检测基线 | 自定义勾选支持的检测标准及类型,详情如下: 1、Linux系统: 云安全实践:Apache2、Docker、MongoDB、Redis、MySQL5、Nginx、Tomcat、SSH、vsftp、CentOS7、EulerOS、EulerOS_ext。 等保合规:Apache2、MongoDB、MySQL5、Nginx、Tomcat、CentOS6、CentOS7、CentOS8、Debian9、Debian10、Debian11、Redhat6、Redhat7、Redhat8、Ubuntu12、Ubuntu14、Ubuntu16、Ubuntu18。 2、Windows系统: 云安全实践:MongoDB、Apache2、MySQL、Nginx、Redis、Tomcat、Windows_2008、Windows_2012、Windows_2016、Windows_2019。 |

云安全实践:全选 等保合规:全选 |

7、确认填写信息无误,单击“下一步”,选择需要应用关联的服务器。

选择应用的服务器

8、确认无误,单击“确认”,在策略管理页面新增1条基线策略,新建完成。

编辑基线检查策略

1、登录管理控制台。

2、在页面左上角选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、在左侧导航树中,选择“风险预防 > 基线检查”,进入基线检查页面。

5、单击页面右上角“策略管理”,进入策略列表页面。

策略列表

6、单击目标策略“操作”列的“编辑”,进入策略详情页面,可对策略名称、检测基线项进行修改。

说明“操作系统”选择“Linux系统”时,所有“检测基线”项下的子基线支持自定义勾选检测规则检查项,Windows暂不支持。

7、确认修改无误,单击“下一步”,编辑需要应用的服务器。

编辑应用服务器

8、确认无误,单击“确认”,编辑完成,可在“策略管理”页面查看目标策略编辑后的信息。

删除基线检查策略

1、登录管理控制台。

2、在页面左上角选择“区域”,选择“安全 > 企业主机安全”,进入“企业主机安全”页面。

3、在弹窗界面单击“体验新版”,切换至主机安全服务页面。

4、在左侧导航树中,选择“风险预防 > 基线检查”,进入基线检查页面。

5、单击页面右上角“策略管理”,进入策略列表页面。

策略列表

6、单击目标策略“操作”列的“删除”,在弹窗确认删除的信息无误,单击“确认”,完成删除。