使用场景

CC攻击(Challenge Collapsar)是DDoS(分布式拒绝服务)的一种。CC攻击是目前应用层攻击的主要手段之一,借助代理服务器生成指向目标系统的合法请求,实现伪装和DDoS。

CC攻击就是模拟多个正常用户不停地访问需要大量数据操作的动态页面,造成服务器资源的浪费,CPU长时间处于满载,永远都有处理不完的请求,网络拥塞,正常访问被中止。

这种攻击技术性含量较高,通常不会出现特别大的异常流量,但服务器就是无法进行正常连接。

配置前提

套餐生效且域名为“已启用”状态,否则无法进行防护配置。

配置思路

| 梳理项 | 配置建议 |

|---|---|

| 域名每天的请求峰值情况 | 根据域名每天的请求峰值情况,配置防护模式。防护模式包括阈值模式和永久模式两种。 阈值模式(推荐):当请求触发检测条件后,对请求进行CC防护验证;若未达到阈值,则不进行验证,业务影响风险小。 永久模式:对每个请求进行CC防护验证,适用于不清楚域名请求峰值的场景或需要严格校验的场景。 |

| 业务影响风险评估 | 若您的业务中存在APP客户端、H5客户端等非PC端网站访问的场景,这类请求可能无法通过CC防护验证从未被丢弃,导致正常的请求受影响。 建议您可以提交工单获得技术支持对这类业务进行非生产环境的验证,若有影响则可以通过技术支持对这类业务添加例外。 |

配置步骤

-

登录DDoS高防(边缘云版)控制台,在左侧导航中,点击【业务接入】-【域名接入】。

-

选择需要防护的域名,在操作栏点击【防护配置】。

-

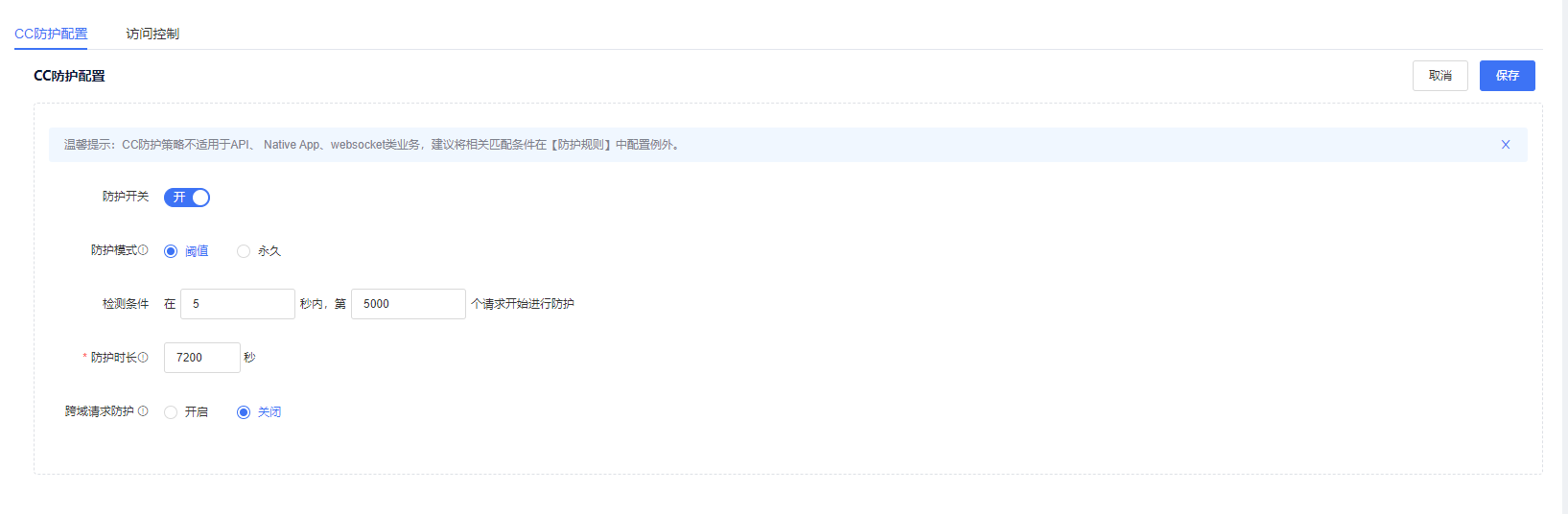

进入CC防护配置页面,点击【编辑】。

-

在编辑页面可进行防护开关、防护模式、防护时长配置。具体说明可参见CC防护配置。

-

配置完成后,点击保存。该域名会进入“配置中”状态,配置成功后,域名状态会变为“已启用”。

报表分析

DDoS高防(边缘云版)产品提供CC相关的报表数据,能清晰直观地展示您的网站遭受的攻击情况。其中包含 TOP URL、TOP 攻击IP及攻击区域分布信息,您可结合报表数据进一步配置相应的防护规则,更好地保障您的网站服务稳定。更多信息,请参见安全分析。

- 登录DDoS高防(边缘云版)控制台,在左侧导航中,单击 【安全分析】-【安全报表】。

- 进入【CC安全报表】tab页面,可选择域名及时间维度等过滤条件查看详细攻击情况。

告警监控

针对应用层CC攻击,DDoS高防(边缘云版)提供了相应的告警策略,您可根据实际业务情况结合报表数据配置相应的告警策略。更多信息,请参见告警管理。