对于“防护事件”页面中的攻击事件,如果排查后您确认该攻击事件为误报事件,即未发现该攻击事件相关的恶意链接、字符等,则您可以通过设置URL和规则ID的忽略(Web基础防护规则)、删除或关闭对应的防护规则(自定义防护规则),屏蔽该攻击事件。将攻击事件处理为误报事件后,“防护事件”页面中将不再出现该攻击事件。

当WAF根据内置的Web基础防护规则和自定义防护规则(CC攻击防护规则、精准访问防护规则、黑白名单规则、地理位置访问控制规则等)检测到符合规则的恶意攻击时,会按照规则中的防护动作(仅记录、拦截等)在“防护事件”页面中记录检测到的攻击事件。

前提条件

事件详情列表中包含误报攻击事件。

约束条件

- 仅基于WAF内置的Web基础防护规则拦截或记录的攻击事件可以进行“误报处理”操作。

- 基于自定义规则(CC攻击防护规则、精准访问防护规则、黑白名单规则、地理位置访问控制规则等)拦截或记录的攻击事件,无法执行“误报处理”操作,如果您确认该攻击事件为误报,可在自定义规则页面,将该攻击事件对应的防护规则删除或关闭。

- 同一个攻击事件不能重复进行误报处理,即如果该攻击事件已进行了误报处理,则不能再对该攻击事件进行误报处理。

- 拦截事件处理为误报后,“防护事件”页面中将不再出现该事件。

- 独享模式2022年6月之前的版本“不检测模块”不支持配置“所有检测模块”选项,仅支持配置“Web基础防护模块”。

使用场景

业务正常请求被WAF拦截。例如,您在ECS服务器上部署了一个Web应用,将该Web应用对应的公网域名接入WAF并开启Web基础防护后,该域名的请求流量命中了Web基础防护规则被WAF误拦截,导致通过域名访问网站显示异常,但直接通过IP访问网站正常。

操作步骤

-

登录管理控制台。

-

单击页面顶部的区域选择框,选择区域。

-

单击页面左上角的“服务列表”,选择“安全 > Web应用防火墙(独享版)”。

-

在左侧导航树中,选择“防护事件”,进入“防护事件”页面。

-

选择“查询”页签,在网站下拉列表中选择待查看的防护网站,可查看“昨天”、“今天”、“3天”“7天”、“30天”或者自定义时间范围内的防护日志。

-

在“防护事件列表”中,根据实际情况对防护事件进行处理。

-

确认事件为误报,在目标防护事件所在行的“操作”列,单击“事件处理 > 误报处理”,添加误报处理策略。

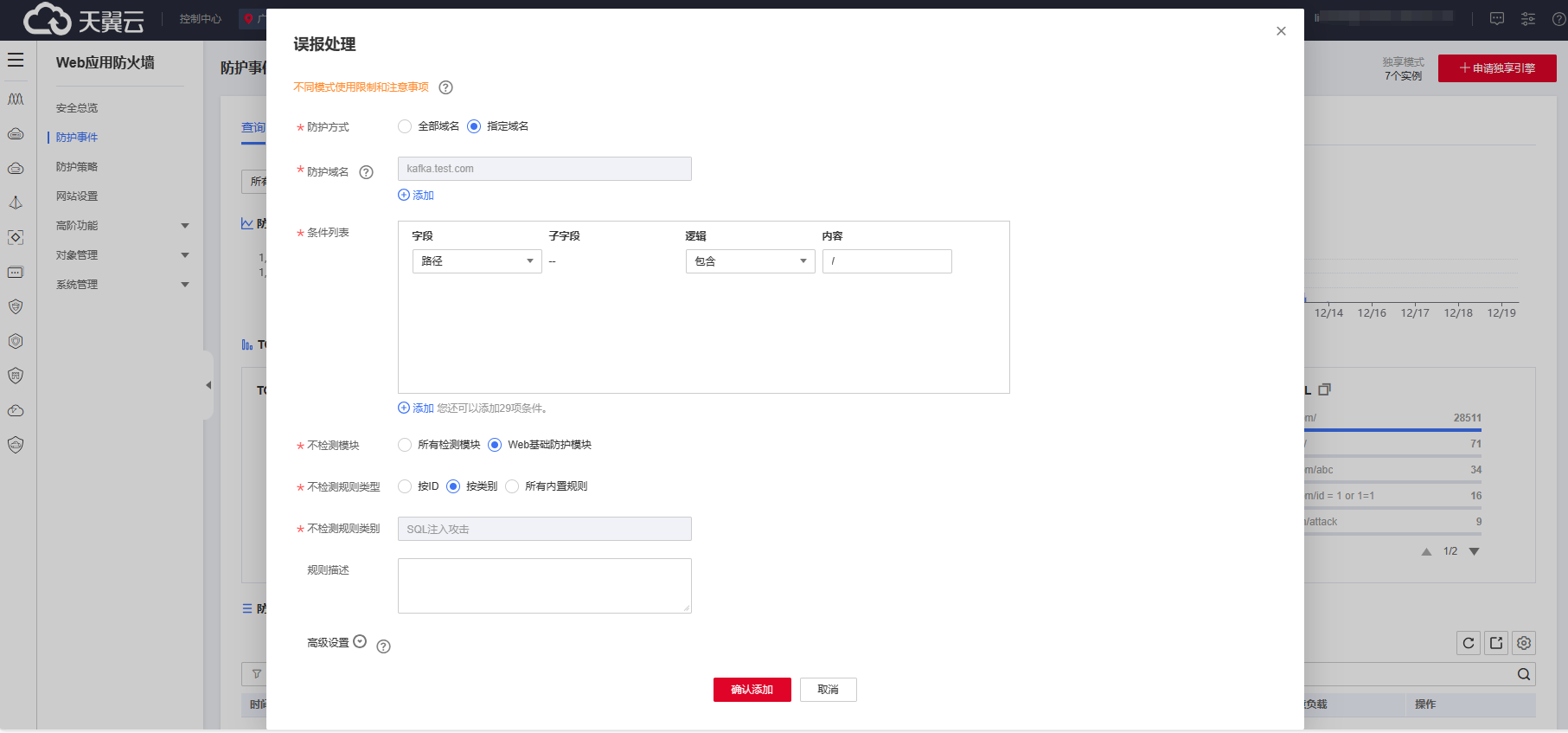

添加误报屏蔽策略,参数说明如表所示:

参数 参数说明 取值样例 防护方式 “全部域名”:默认防护当前策略下绑定的所有域名。

“指定域名”:选择策略绑定的防护域名或手动输入泛域名对应的单域名。

指定域名 防护域名 “防护方式”选择“指定域名”时,需要配置此参数。

需要手动输入当前策略下绑定的需要防护的泛域名对应的单域名,且需要输入完整的域名。www.example.com 条件列表 单击“添加”增加新的条件,一个防护规则至少包含一项条件,最多可添加30项条件,多个条件同时满足时,本条规则才生效。

条件设置参数说明如下:

字段

子字段:当字段选择“Params”、“Cookie”或者“Header”时,请根据实际使用需求配置子字段。子字段的长度不能超过2048字节,且只能由数字、字母、下划线和中划线组成。

逻辑:在“逻辑”下拉列表中选择需要的逻辑关系。

内容:输入或者选择条件匹配的内容。

“路径”包含“/product” 不检测模块 “所有检测模块”:通过WAF配置的其他所有的规则都不会生效,WAF将放行该域名下的所有请求流量。

“Web基础防护模块”:选择此参数时,可根据选择的“不检测规则类型”,对某些规则ID或者事件类别进行忽略设置(例如,某URL不进行XSS的检查,可设置屏蔽规则,屏蔽XSS检查)。

Web基础防护模块 不检测规则类型 “不检测模块”选择“Web基础防护模块”时,您可以选择以下三种方式进行配置:

按ID:按攻击事件的ID进行配置。

按类别:按攻击事件类别进行配置,如:XSS、SQL注入等。一个类别会包含一个或者多个规则ID。

所有内置规则:配置Web基础防护规则里开启的所有防护规则。

按类别 不检测规则ID 当“不检测规则类型”选择“按ID”时,需要配置此参数。 “防护事件”列表中事件类型为非自定义规则的攻击事件所对应的规则编号。建议您直接在防护事件页面进行误报处理。

041046 不检测规则类别 当“不检测规则类型”选择“按类别”时,需要配置此参数。

在下拉框中选择事件类别。

WAF支持的防护事件类别有:XSS攻击、网站木马、其他类型攻击、SQL注入攻击、恶意爬虫、远程文件包含、本地文件包含、命令注入攻击。SQL注入攻击 规则描述 可选参数,设置该规则的备注信息。 不拦截SQL注入攻击 高级设置 如果您只想忽略来源于某攻击事件下指定字段的攻击,可在“高级设置”里选择指定字段进行配置,配置完成后,WAF将不再拦截指定字段的攻击事件。 在左边第一个下拉列表中选择目标字段。支持的字段有:Params、Cookie、Header、Body、Multipart。

当选择“Params”、“Cookie”或者“Header”字段时,可以配置“全部”或根据需求配置子字段。

当选择“Body”或“Multipart”字段时,可以配置“全部”。

当选择“Cookie”字段时,“防护域名”可以为空。

说明当字段配置为“全部”时,配置完成后,WAF将不再拦截该字段的所有攻击事件。

Params

全部 -

将源IP添加到地址组。在目标防护事件所在行的“操作”列,单击“事件处理 > 添加到地址组”,添加成功后将根据该地址组所应用的防护策略进行拦截或放行。“添加方式”可选择已有地址组或者新建地址组。

-

将源IP添加至对应防护域名下的黑白名单策略。在目标防护事件所在行的“操作”列,单击“事件处理 > 添加至黑白名单”,添加成功后该策略将始终对添加的攻击源IP进行拦截或放行。

参数说明见下表:

参数 参数说明 添加方式 选择已有规则

新建规则

规则名称 添加方式选择“选择已有规则”时,在下拉框中选择规则名称。

添加方式选择“新建规则”时,自定义黑白名单规则的名字。

IP/IP段或地址组 添加方式选择“新建规则”时,需要配置此参数。

支持添加黑白名单规则的方式,“IP/IP段”或“地址组”。

地址组名称 “IP/IP段或地址组”选择“地址组”时,需要配置此参数。

在下拉列表框中选择已添加的地址组。

防护动作 拦截:IP地址或IP地址段设置的是黑名单且需要拦截,则选择“拦截”。

放行:IP地址或IP地址段设置的是白名单,则选择“放行”。

仅记录:需要观察的IP地址或IP地址段,可选择“仅记录”。

攻击惩罚 当“防护动作”设置为“拦截”时,您可以设置攻击惩罚标准。设置攻击惩罚后,当访问者的IP、Cookie或Params恶意请求被拦截时,WAF将根据惩罚标准设置的拦截时长来封禁访问者。 规则描述 可选参数,设置该规则的备注信息。

-

生效条件

设置误报处理后,1分钟左右生效,攻击事件详情列表中将不再出现此误报。您可以刷新浏览器缓存,重新访问设置了误报屏蔽的页面,验证是否配置成功。

相关操作

拦截事件处理为误报后,该误报事件对应的规则将添加到误报屏蔽规则列表中,您可以在“防护策略”界面的“误报屏蔽”页面查看、关闭、删除或修改该规则。有关配置误报屏蔽规则的详细操作,请参见: 配置全局白名单规则。