配置示例

更新时间 2025-03-27 18:04:13

最近更新时间: 2025-03-27 18:04:13

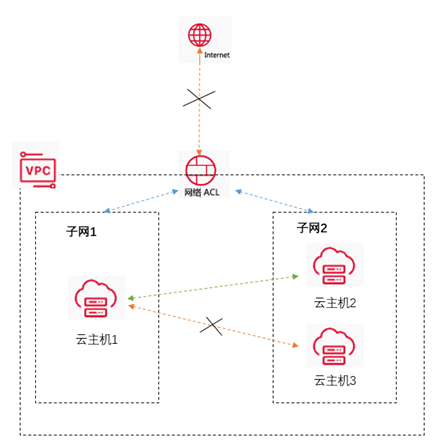

场景1:限制不同子网下的云主机间的互通

背景信息

假设某用户在云上拥有两个子网,两个子网同属于一个VPC,子网1下创建了云主机1(192.168.1.206),子网2下创建了云主机2(192.168.0.229)和云主机3(192.168.0.230)。因业务需要,要求不同云主机间须满足如下互通关系:

- 禁止云主机1、云主机2、云主机3与互联网互通。

- 禁止云主机1和云主机3互通。

- 允许云主机1与云主机2互通。

配置方式

以可用区资源池为例,操作步骤如下:

步骤一:创建网络ACL

- 登录控制中心。

- 在控制中心页面左上角点击

,选择区域,本文我们选择华东-华东1。

,选择区域,本文我们选择华东-华东1。 - 依次选择“网络”,单击“虚拟私有云”;进入网络控制台页面。

- 在左侧导航栏,选择“访问控制-ACL”选项。

- 在网络ACL列表页面,点击右上角的“创建网络ACL”按钮,进入创建网络ACL页面。

- 在创建网络ACL页面,根据以下信息配置网络ACL,然后单击确定。

| 配置 | 说明 |

|---|---|

| ACL名称 | 输入网络ACL的名称。 |

| 虚拟私有云 | 选择网络ACL所属的虚拟私有云。 |

| 子网 | 支持选择网络ACL所关联的子网,可用区资源池无需填写此项。 |

| 描述 | 输入网络ACL的描述。 |

| 企业项目 | 创建网络ACL时,可以将网络ACL加入已启用的企业项目。 |

步骤二:配置网络ACL规则

- 登录控制中心。

- 在控制中心页面左上角点击

,选择区域,本文我们选择华东-华东1。

,选择区域,本文我们选择华东-华东1。 - 依次选择“网络”,单击“虚拟私有云”;进入网络控制台页面。

- 在左侧导航栏,选择“访问控制-ACL”选项。

- 在“ACL”界面,选择需要添加规则的ACL。

- 进入“ACL”详情界面,在入方向规则或出方向规则页签,单击“添加入方向/出方向规则”按钮。

- 用户手动添加规则配置信息如下:

| 方向 | 策略 | 协议 | 源地址 | 目的地址 | 源端口范围 | 目的端口范围 | 说明 |

|---|---|---|---|---|---|---|---|

| 入方向 | 允许 | ALL | 192.168.0.229/32 | 0.0.0.0/0 | 1-65535 | 1-65535 | 允许来自云主机2的流量 |

| 入方向 | 允许 | ALL | 192.168.1.206/32 | 0.0.0.0/0 | 1-65535 | 1-65535 | 允许来自云主机1的流量 |

| 入方向 | 拒绝 | ALL | 0.0.0.0/0 | 0.0.0.0/0 | 1-65535 | 1-65535 | 拒绝来自所有地址的流量 |

| 出方向 | 允许 | ALL | 0.0.0.0/0 | 192.168.0.229/32 | 1-65535 | 1-65535 | 允许去往云主机2的流量 |

| 出方向 | 允许 | ALL | 0.0.0.0/0 | 192.168.1.206/32 | 1-65535 | 1-65535 | 允许去往云主机1的流量 |

| 出方向 | 拒绝 | ALL | 0.0.0.0/0 | 0.0.0.0/0 | 1-65535 | 1-65535 | 拒绝去往所有地址的流量 |

注意1、对于地域资源池来说,ACL规则的优先级是自动生成的,最先配置的规则优先级最高,因此您需按照表格顺序从上到下配置规则。ACL规则的优先级调整方式可参考“调整ACL规则优先级”。

2、对于可用区资源池来说,您可在创建规则的时候指定优先级。因此您需按照表格顺序指定规则的优先级从高到低。

步骤三:关联子网

- 登录控制中心。

- 在控制中心页面左上角点击

,选择区域,本文我们选择华东-华东1。

,选择区域,本文我们选择华东-华东1。 - 依次选择“网络”,单击“虚拟私有云”;进入网络控制台页面。

- 在左侧导航栏,选择“访问控制-ACL”选项。

- 在“ACL”界面,找到目标网络ACL,单击网络ACL的名称。

- 进入“ACL”详情页面,点击列表页的“关联子网”,选择相应的子网进行关联。

步骤四:测试连通性

- 登录云主机1,具体登录方法可参考“Windows弹性云主机登录方式概述”。

- 执行 ping 命令分别 ping 云主机2、云主机3、任意公网IP地址,验证通信是否正常。

场景2:拒绝特定端口访问

假设要防止勒索病毒Wanna Cry的攻击,需要隔离具有漏洞的应用端口,例如TCP 445端口。您可以在子网层级添加网络ACL拒绝规则,拒绝所有对TCP 445端口的入站访问。

以可用区资源池为例,入向规则配置如下:

| 方向 | 动作 | 协议 | 源地址 | 源端口范围 | 目的地址 | 目的端口范围 | 说明 |

|---|---|---|---|---|---|---|---|

| 入方向 | 拒绝 | TCP | 0.0.0.0/0 | 1-65535 | 0.0.0.0/0 | 445 | 拒绝所有IP地址通过TCP 445端口入站访问 |

| 入方向 | 允许 | ALL | 0.0.0.0/0 | 1-65535 | 0.0.0.0/0 | 1-65535 | 放通所有入站流量 |