Agent启动、停止、重启的操作命令是什么?

Linux系统环境下,需进入/titan/agent目录,操作命令如下:

- Agent停止命令:./titanagent -s

- Agent启动命令:./titanagent –d

- Agent卸载命令:bash install_agent.sh disclean_agent.sh

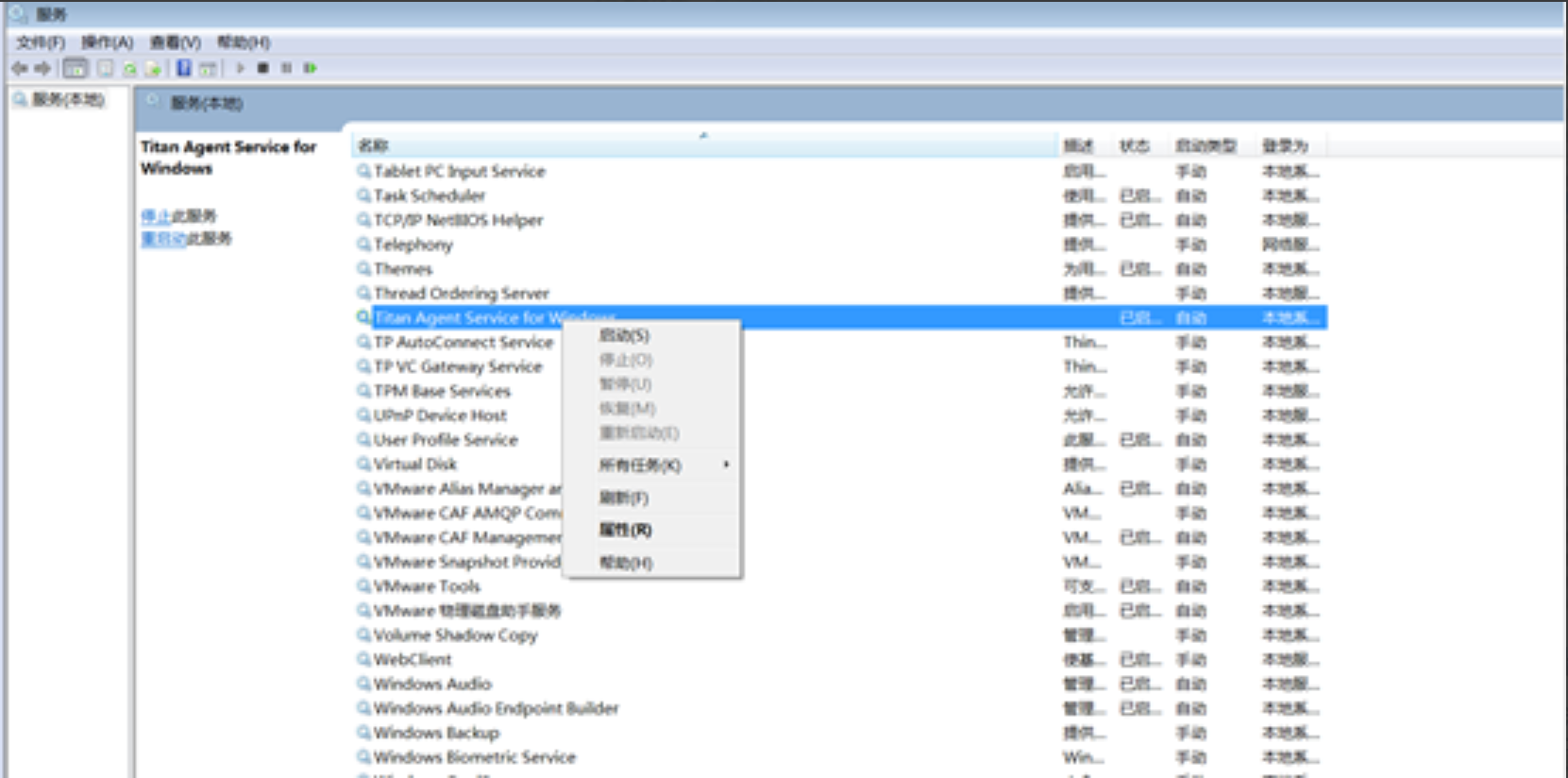

Windows系统环境下,打开服务管理器,找到Titan Agent Service for Windows服务,右击该服务,即可对Agent进行启动、停止和重新启动操作,如下图:

非bash环境下,入侵功能是否可以使用?

入侵功能中仅可疑操作功能和bash里的操作相关,故非bash环境入侵仅可疑操作功能可能受影响。

后门检测中隔离与删除的区别?

隔离与删除的区别如下:

- 隔离把文件备份到了Agent安装目录下的隔离目录中并进行了加密(AES对称加密算法),防止其再次运行,之后对原路径下的后门进行删除,因此隔离后的文件是可以通过Agent下发还原指令进行恢复的。

- 删除则直接将原文件删除,并无备份,故删除操作是不可逆的,具备一定风险。

风险扫描耗时很久,此时点击其他界面是否会中断扫描任务?

扫描任务为服务端后台运行,所以点击扫描后不会被中断,客户此时点击其他界面也不会影响扫描任务,还会在后台继续运行扫描。

审计功能正常,为何前台界面不显示?

检查Agent所在的服务器时间与标准时间是否一致。

怎么保证检测的漏洞的准确性?

漏洞的检测方式为版本比对和POC验证两种方式。

- 版本比对:通过获取应用的安装包版本和进程版本,将其与应用的漏洞版本进行比对。

- POC验证:对漏洞逐个进行分析,根据漏洞原理编写对应的漏洞验证脚本,逐个漏洞进行检测。

是否可以对内网主机进行监测防护?

安装服务器安全卫士Agent需要能通过公网连通服务器安全卫士服务端,如果是内网环境的话,可以选择一台CentOS 7的主机做代理机进行安装,代理机需要能同时连通服务端和内网主机。

Agent与Server之间的通信使用哪些端口?

需放开80/8001/8002/8443/6677/7788端口。

Agent如何增强自身安全性?

- Agent自身安全性,采用加壳技术反调试、抗逆向,共享库防篡改,采用签名进行升级保护。

- Agent多锚点入侵检测,及时发现和处理黑客攻击,一般不会被黑客获取到kill掉Agent的权限。

- 服务端对于Agent离线、卸载、频繁掉线有监控和告警。

- Agent与服务端通信加密、数据加密,黑客即使拿下Agent也不会获取主机数据。

服务端是否有登录失败处理功能?

服务端具有登录失败处理功能,默认登录失败5次,则会封停15分钟。

服务器端产生的日志存储机制?

- 服务端java应用产生日志默认会保留180天

- 日志路径:/data/titan-logs/java/

- 日志限制:

- 每个服务每类日志(request.log/info.log/warn.log/error.log/lib.log)每个日志文件最大为100MB,超过100MB会滚动下一个日志文件记录。

- 单类日志总的日志大小限制为10GB,超过限制的会删除最早产生的日志。

- 服务端每类日志理论上占用10GB,一个服务理论最大占用50GB,总共大约占用为200G。

服务器安全卫士的告警邮件会不会很多?

产品的告警一定是精确、有效的,不会像其他产品产生大量的警报,可通过设置发送频率来控制邮件告警数量。

服务器安全卫士服务器端获取Agent上报数据,采用Agent时间戳还是服务器端时间戳?

资产清点和风险发现功能模块时间戳皆以服务器侧为主,入侵检测和安全日志的时间戳均以Agent侧为主。

无论是服务器端还是Agent,建议使用东八区时间,即CST时间。

Agent安装之后会产生的目录?

安装Agent之后会产生三个主目录:

- Agent主程序目录/titan/agent/

- Agent配置文件目录/etc/titanagent/

- Agent日志文件目录/var/log/titanagent/。

Agent分时执行job的机制是怎么做的?

Agent层都部署在内网中,每个Agent服务都监听来自服务器层的命令请求,然后通过Agent内部的lua脚本进行不同服务的启动,最多启动三个线程,以开启不同的功能。

补丁太多修复不完,修复时的优先级有什么建议?

在补丁管理的界面会有相关的筛选项,可以把一些高危选项给勾选出来,比如是否存在exp ,是否可以被远程利用等,这样就会从原来上千个待修复的漏洞里面筛选到只有几十个,此时再根据高中低危的顺序,对于必要修复的漏洞进行修复,同时我们也会给出来修复相关漏洞,打补丁可能会影响到的业务进程,是否会机器重启 ,这些我们都会给出一个建议让用户去决定什么时候进行修复合适。